Процессоры AMD EPYC и Ryzen имеют уязвимость под названием «Sinkclose», которая потенциально может повлиять на миллионы процессоров по всему миру. Используя эту уязвимость, злоумышленники могут осуществить кражу данных или встроить в систему собственный код. Похоже, что эта проблема присутствует в процессорах AMD уже более десяти лет, и была обнародована на хакерской конференции Defcon сотрудниками компании IOActive, занимающейся вопросами безопасности.

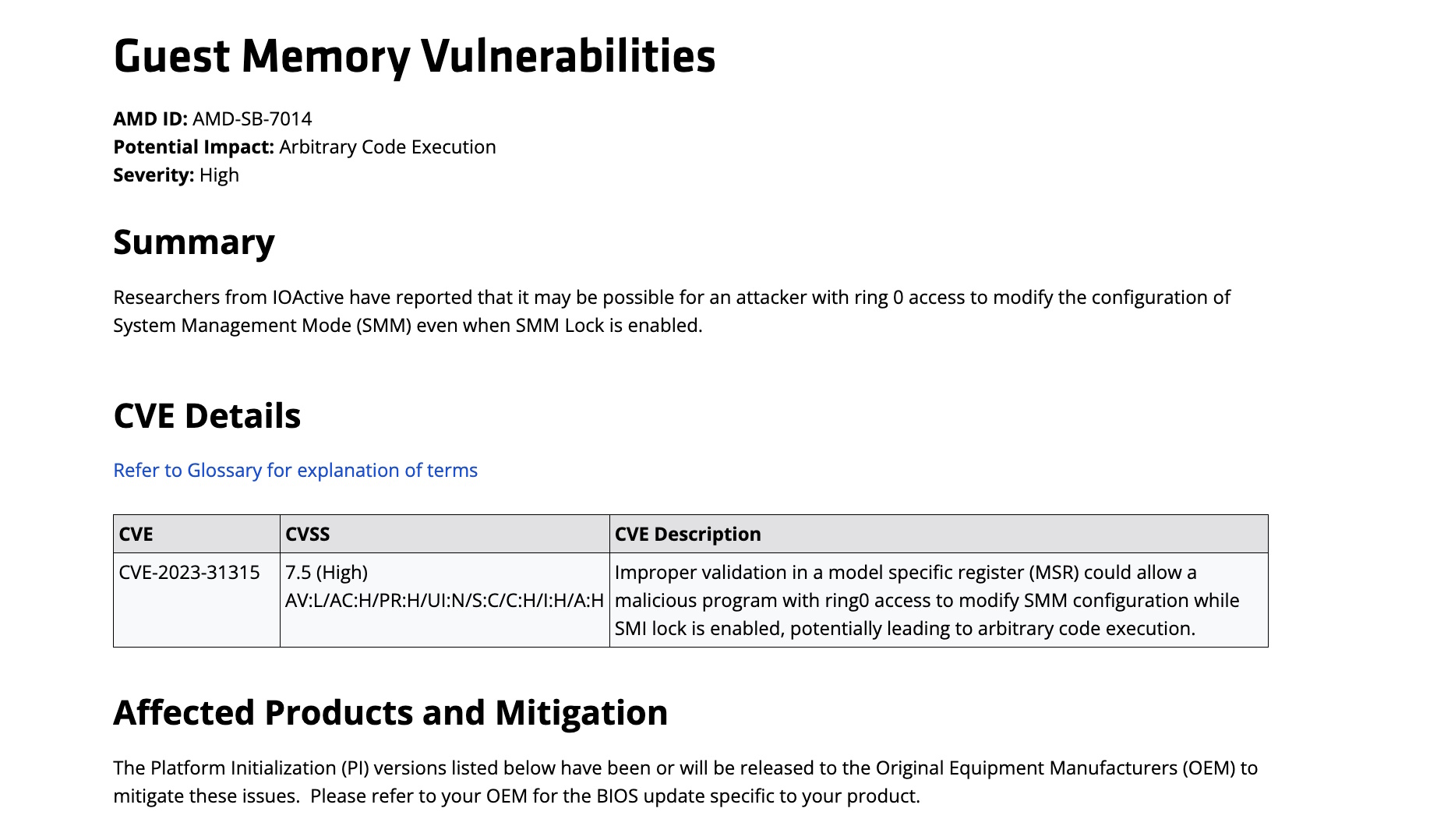

Уязвимость «Sinkclose» позволяет злоумышленникам запускать свой вредоносный код на процессорах AMD, когда они находятся в «Режиме управления системой». Однако, чтобы вставить фрагмент кода, хакеры должны получить глубокий доступ к ПК или серверу на базе AMD. Чтобы получить контроль над системой, злоумышленники могут использовать вредоносное программное обеспечение под названием "буткит», которое не обнаруживается антивирусами.

Компания AMD выпустила новый бюллетень по безопасности, в котором рассматривается эта уязвимость. А также опубликовала обширный список процессоров, на которые она влияет. В него входят процессоры Ryzen 3000 и выше, а также серверные процессоры 1-го поколения EPYC и выше. AMD также предлагает исправления для прошивки и микрокода, чтобы уменьшить влияние на различные поколения процессоров. Все семейства Ryzen и EPYC доступны для устранения последствий, за исключением старшего семейства Ryzen 3000 Desktop, основанного на архитектуре ядра Zen 2.

Источник:

Wccftech